CIA Triad : Pengertian, Komponen, dan contohnya | Cyber Security

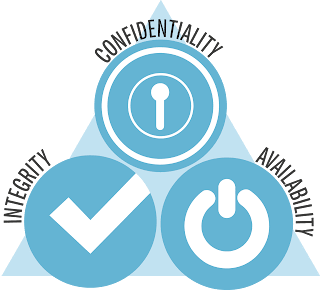

CIA Triad (confidentiality, integrity and availability)

CIA Triad tidak memiliki pencipta atau pendukung tunggal alih-alih, ini muncul dari waktu ke waktu sebagai artikel kebijaksanaan di antara para profesional cyber security, terbentuk pertama kali diusulkan pada awal tahun 1976 dalam sebuah studi oleh Angkatan Udara A.S. Demikian pula, konsep integritas dieksplorasi dalam makalah tahun 1987 berjudul "Perbandingan Kebijakan Keamanan Komputer Komersial dan Militer" yang ditulis oleh David Clark dan David Wilson.

CIA Triad adalah model yang dirancang untuk memandu kebijakan keamanan informasi,mengatur dan mengevaluasi bagaimana sebuah organisasi atau perusahaan ketika data disimpan, dikirim, atau diproses.

Tiga Konsep pembentukan CIA Triad :

1. Confidentiality (Kerahasiaan)

Konsep ini membahas mengenai kerahasiaan data/informasi maka dari itu kita harus memastikan informasi sensitif hanya diakses oleh pihak yang berwenang dan dijauhkan dari pihak tidak berwenang. Meskipun demikian, perlu memahami bahwa informasi rahasia juga dapat diakses oleh pihak yang tidak berwenang karena kecerobohan atau kesalahan pengguna, serta kontrol keamanan yang tidak memadai seperti penggunaan password yang lemah, berbagi akun, atau karena social engineering karena security awareness yang kurang.

Maka dari itu diimplementasikan menggunakan mekanisme keamanan seperti :

- nama pengguna

- kata sandi yang kuat

- daftar kontrol akses (ACL)

- auntetikasi dua faktor

- enkripsi.

2. Integrity (Integritas)

Pada keamanan jaringan perlu juga memastikan integritas data/informasi dalam format yang benar dan tepat, agar data atau informasi tidak dapat dimanipulasi, diubah atau diedit oleh pihak yang tidak berwewenang. Aspek perlindungan integritas tidak hanya melindungi keakuratan informasi dari serangan hacker namun juga untuk mencegah perubahan informasi yang tidak disengaja. Untuk mencegah hal tersebut maka diimplementasikan menggunakan mekanisme keamanan seperti enkripsi data dan hashing. Perhatikan bahwa perubahan dalam data juga dapat terjadi sebagai akibat dari peristiwa yang bukan disebabkan oleh manusia seperti pulsa elektromagnetik (EMP) atau kerusakan server, jadi penting untuk memiliki prosedur pencadangan dan sistem yang redundan untuk memastikan integritas data.

3. Availability (Ketersediaan)

Konsep yang ketiga ini yaitu availability atau ketersediaan adalah hal penting yang perlu dilakukan untuk menjaga dan melakukan perbaikan sistem bila diperlukan serta memelihara agar sebuah sistem tetap bisa digunakan. Selain itu ketidaktersediaan informasi juga dapat terjadi karena beberapa hal lain seperti karena menggunakan bandwidth yang tidak mencukupi atau karena adanya kode berbahaya di dalam sistem. Maka dari itu pemulihan data yang cepat dan adaptif sangat penting. Perlindungan terhadap kehilangan data atau gangguan dalam koneksi harus mencakup kejadian yang tidak terduga seperti bencana alam dan kebakaran. Untuk mencegah kehilangan data dari kejadian seperti itu, salinan cadangan dapat disimpan di lokasi yang terisolasi secara geografis, bahkan mungkin di tempat yang tahan api dan tahan air. Peralatan atau perangkat lunak keamanan tambahan seperti firewall dan server proxy dapat melindungi dari waktu henti dan data yang tidak dapat dijangkau diblokir oleh serangan denial-of-service (DoS) berbahaya dan intrusi jaringan.

Praktik terbaik untuk menerapkan CIA triad:

- Confidentiality

Data harus ditangani berdasarkan privasi yang diperlukan organisasi. Data harus dienkripsi menggunakan 2FA. Selalu perbarui daftar kontrol akses dan izin file lainnya.

- Integrity

Pastikan karyawan memiliki pengetahuan tentang kepatuhan dan persyaratan peraturan untuk meminimalkan kesalahan manusia. Gunakan perangkat lunak pencadangan dan pemulihan. Untuk memastikan integritas, gunakan kontrol versi, kontrol akses, kontrol keamanan, log data, dan checksum.

- Availability

Gunakan tindakan pencegahan seperti redundansi, failover, dan RAID. Pastikan sistem dan aplikasi tetap diperbarui. Gunakan sistem pemantauan jaringan atau server. Pastikan pemulihan data dan rencana kesinambungan bisnis (BC) tersedia jika terjadi kehilangan data.

Contoh CIA triad :

- Memberikan kerahasiaan dengan mewajibkan otentikasi dua faktor (baik kartu fisik dan kode PIN) sebelum mengizinkan akses ke data.

- Perangkat lunak ATM dan bank menegakkan integritas data dengan memastikan bahwa setiap transfer atau penarikan yang dilakukan melalui mesin tercermin dalam akuntansi untuk rekening bank pengguna.

- Mesin menyediakan ketersediaan karena berada di tempat umum dan dapat diakses bahkan ketika cabang bank tutup

Komentar

Posting Komentar